Budget open source : pourquoi la transparence compte pour votre argent

Budget open source : pourquoi la transparence compte pour votre argent

Budget open source : pourquoi la transparence compte pour votre argent

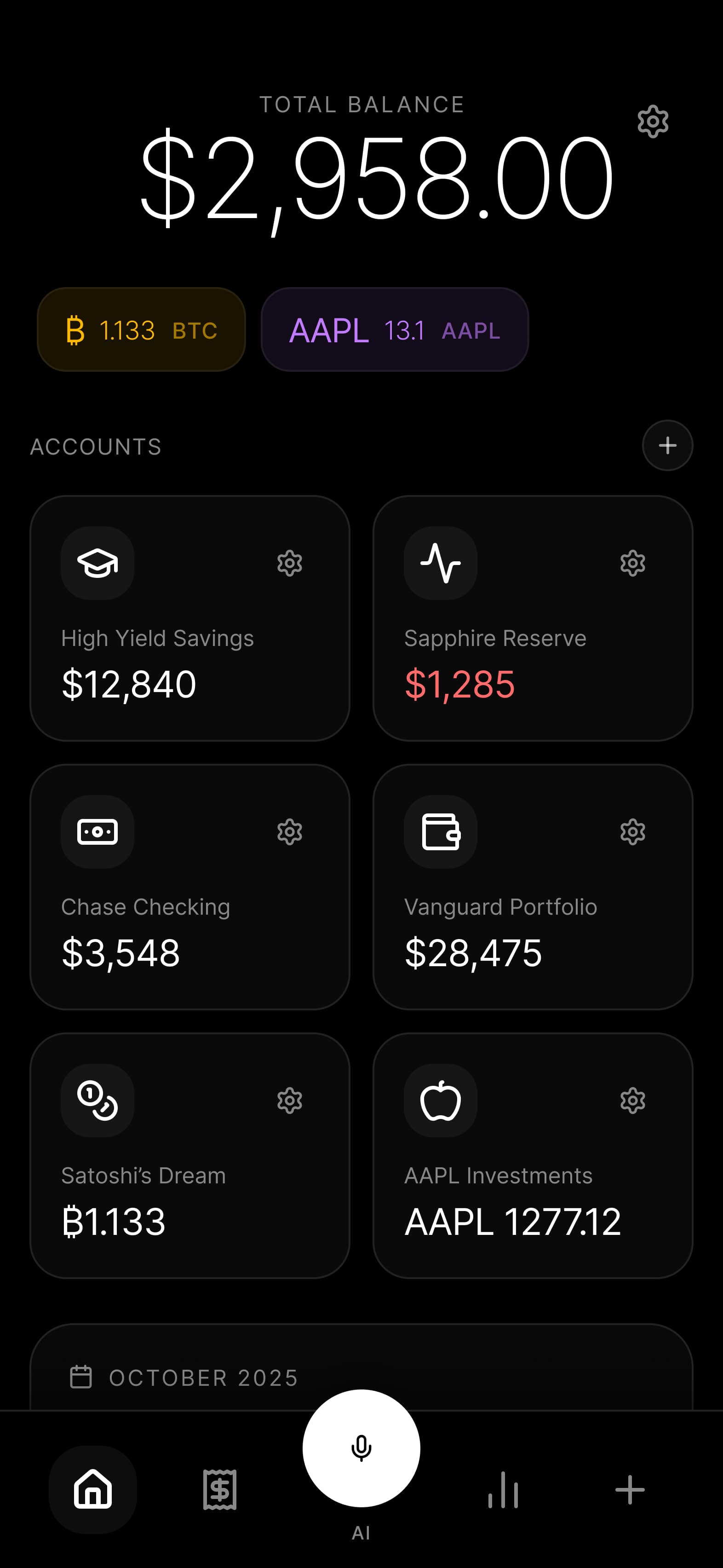

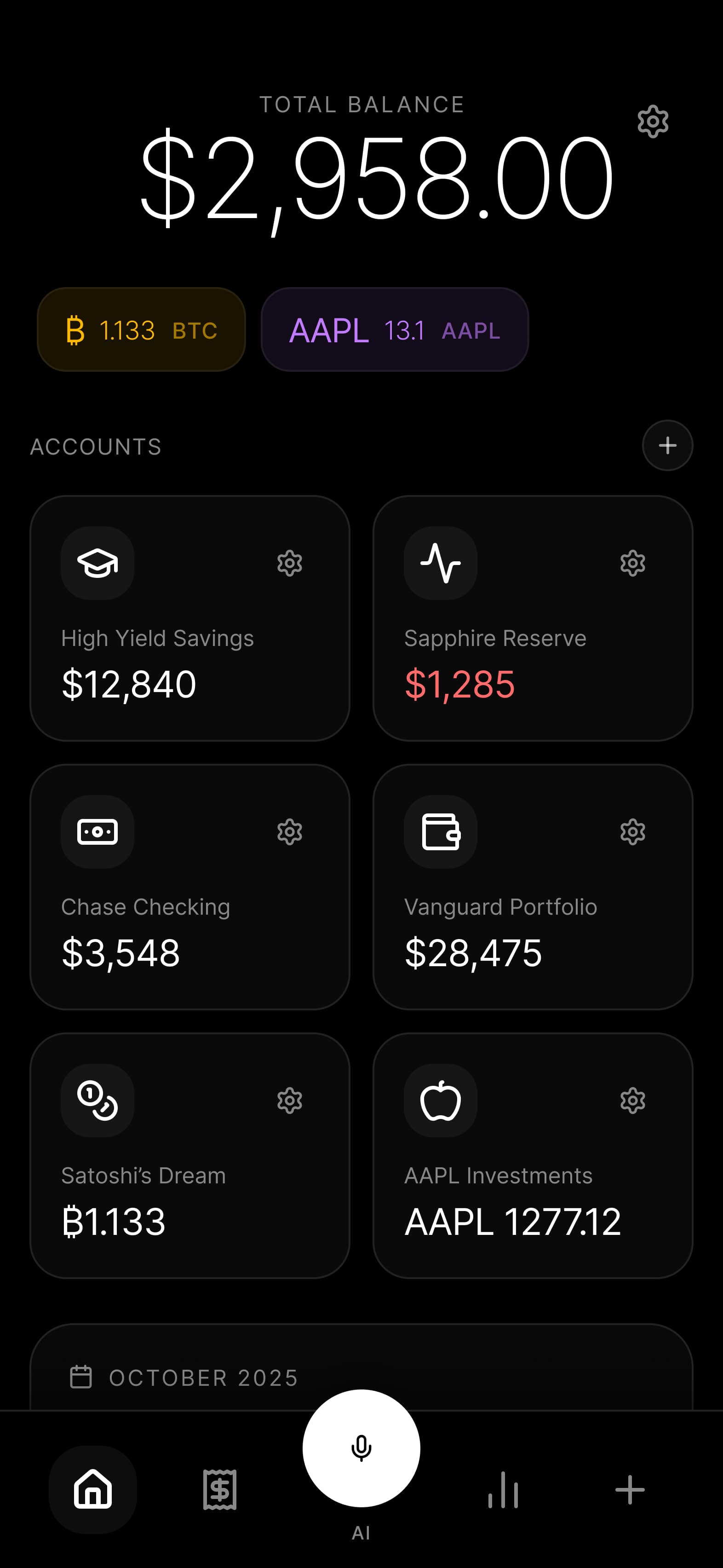

Lorsque vous confiez vos données financières à une application, vous lui transmettez certaines des informations les plus sensibles sur votre vie. Vos habitudes de dépenses révèlent où vous vivez, où vous travaillez, ce que vous mangez, votre état de santé, vos relations et d'innombrables autres détails intimes. Pourtant, la plupart des gens n'ont aucune idée de ce qu'il advient de ces données une fois saisies dans leur application de budget.

C'est le problème de la boîte noire des logiciels financiers modernes. Vous saisissez vos transactions, et quelque part dans un système propriétaire, des choses se passent. Lesquelles ? Vous ne le saurez jamais. Le code est verrouillé, les flux de données sont cachés, et les promesses de l'entreprise sont la seule chose qui sépare votre vie financière d'une utilisation abusive potentielle.

Les applications de budget open source proposent une approche fondamentalement différente. Quand le code est public, tout change. Les chercheurs en sécurité peuvent vérifier les affirmations. Les défenseurs de la vie privée peuvent auditer le traitement des données. Et vous, en tant qu'utilisateur, pouvez faire confiance non pas parce qu'une entreprise vous le demande, mais parce que les preuves sont là, accessibles à tous.

La plupart des applications de budget et de suivi des dépenses fonctionnent comme des boîtes noires. Vous téléchargez une application, créez un compte, connectez votre banque et commencez à suivre vos dépenses. L'interface est soignée, les fonctionnalités sont utiles et tout semble aller pour le mieux. Mais sous cette surface accueillante se cache un système que vous ne pouvez ni inspecter, ni vérifier, ni véritablement comprendre.

Lorsque vous utilisez une application financière à code fermé, vous n'avez aucun moyen de vérifier ce qui se passe réellement avec vos données. L'entreprise peut affirmer que vos informations sont chiffrées, stockées en toute sécurité et jamais partagées. Mais comment le savez-vous ? Leur politique de confidentialité est un document juridique rédigé par des avocats, pas une spécification technique vérifiable par rapport au code réel.

Réfléchissez à ce qu'une application de budget typique sait de vous :

C'est un portrait financier extraordinairement détaillé. Avec un logiciel à code fermé, vous confiez la confidentialité de ce portrait uniquement sur la base de promesses d'entreprise et d'accords juridiques qui peuvent changer à tout moment.

De nombreuses applications collectent bien plus de données que les utilisateurs ne le réalisent. Les plateformes d'analyse, les services de rapport de plantage, les SDK publicitaires et les intégrations tierces fonctionnent souvent silencieusement en arrière-plan. Chacun de ces systèmes peut collecter et transmettre des données sur vos habitudes d'utilisation, les informations de votre appareil, et potentiellement même vos activités financières.

Avec les applications à code fermé, vous ne pouvez pas déterminer :

L'application pourrait envoyer vos données de transactions à un service d'analyse tiers pour « l'amélioration du produit ». Elle pourrait créer une empreinte de votre appareil et associer votre comportement financier à des profils publicitaires. Vous ne le sauriez jamais, car vous ne pouvez pas voir le code.

La sécurité par l'obscurité est un concept erroné qui persiste dans les logiciels à code fermé. Les entreprises affirment que leurs systèmes sont sécurisés, mais les chercheurs en sécurité ne peuvent pas examiner le code pour vérifier ces affirmations. Des vulnérabilités peuvent exister pendant des années avant d'être découvertes lors d'une violation plutôt que par un audit proactif.

Les applications financières à code fermé font souvent des affirmations de sécurité qui semblent impressionnantes mais sont impossibles à vérifier :

Sans accès au code source, ces affirmations sont du discours marketing, pas des faits vérifiables.

Le logiciel open source inverse le modèle de sécurité traditionnel. Au lieu de cacher le code en espérant que personne ne trouve de vulnérabilités, les projets open source exposent tout à l'examen. Cette transparence crée une posture de sécurité fondamentalement plus solide.

Lorsque le code source est public, quiconque possède l'expertise pertinente peut l'examiner. Chercheurs en sécurité, défenseurs de la vie privée, utilisateurs concernés et auditeurs professionnels peuvent tous examiner le code à la recherche de problèmes potentiels. Cet audit distribué crée de multiples couches de surveillance que les entreprises à code fermé ne peuvent tout simplement pas égaler.

La communauté de sécurité open source comprend :

Chacun de ces groupes apporte des perspectives, des compétences et des motivations différentes. Un chercheur en protection de la vie privée pourrait remarquer des schémas de collecte de données qu'un auditeur de sécurité ne verrait pas. Un développeur intégrant le projet pourrait découvrir des cas limites que les auteurs originaux ont manqués. Cette diversité d'attention est une force qu'aucune équipe de sécurité isolée ne peut reproduire.

Lorsque des vulnérabilités sont découvertes dans un logiciel open source, le chemin de la découverte à la correction est généralement plus rapide et plus transparent que dans les alternatives à code fermé. Les chercheurs en sécurité peuvent :

Comparez cela aux logiciels à code fermé, où les chercheurs ne peuvent souvent même pas vérifier si une vulnérabilité qu'ils ont signalée a été réellement corrigée. Ils doivent faire confiance à la parole du fournisseur, ce que l'histoire a montré n'être pas toujours fiable.

Le principe de sécurité que l'open source adopte est simple : supposez que vos adversaires peuvent voir votre code et concevez une sécurité qui fonctionne malgré tout. Cela conduit à des architectures de sécurité fondamentalement plus solides :

Lorsque vous ne pouvez pas cacher votre implémentation, vous devez la réaliser correctement. Cette pression produit de meilleurs résultats en matière de sécurité que le faux confort du code caché.

Vous n'avez pas besoin d'être programmeur pour évaluer la fiabilité d'un projet open source. Même si vous ne pouvez pas examiner le code ligne par ligne, vous pouvez évaluer de nombreux facteurs importants qui indiquent si un projet mérite votre confiance.

Tout projet open source bien maintenu dispose d'un système de suivi des problèmes où les bugs, les demandes de fonctionnalités et les préoccupations sont discutés. C'est une mine d'informations sur le fonctionnement du projet :

Ce qu'il faut rechercher :

Un projet qui ignore les problèmes de sécurité ou rejette les préoccupations des utilisateurs envoie des signaux clairs sur ses priorités. À l'inverse, un projet offrant des réponses réfléchies et rapides aux préoccupations démontre un engagement authentique envers ses utilisateurs.

Les audits de sécurité professionnels représentent un investissement significatif qui démontre l'engagement d'un projet envers la sécurité. Recherchez :

L'absence d'audits professionnels n'est pas nécessairement disqualifiante, surtout pour les petits projets. Mais pour les applications manipulant des données financières sensibles, une forme de validation externe de la sécurité est rassurante.

Les logiciels modernes dépendent de nombreuses bibliothèques et frameworks externes. Une application peut avoir un excellent code en interne tout en reposant sur des dépendances problématiques. Vous pouvez évaluer la santé des dépendances en observant :

Des outils comme le graphe de dépendances et les alertes de sécurité de GitHub rendent ces informations visibles même aux utilisateurs non techniques. Un projet avec des dizaines de dépendances obsolètes et des alertes de sécurité non traitées devrait susciter des inquiétudes.

L'un des aspects les plus puissants du logiciel open source est la possibilité de vérifier les affirmations de confidentialité par rapport à l'implémentation réelle. Même si vous ne pouvez pas lire le code vous-même, vous pouvez chercher :

Les communautés autour des logiciels open source axés sur la confidentialité incluent souvent des membres qui auditent spécifiquement les flux de données et partagent leurs découvertes. Leurs analyses peuvent vous aider à comprendre ce que le code fait réellement.

Budgie est construit sur le principe que vous ne devriez pas avoir à nous faire confiance. Vous devriez pouvoir vérifier nos affirmations, examiner notre code et confirmer que nous faisons ce que nous disons. Tout chez Budgie est open source, de l'application mobile aux services backend.

Contrairement à certains projets qui n'ouvrent que des portions de leur code tout en gardant les composants critiques propriétaires, Budgie est 100 % open source :

Cette transparence totale signifie qu'il n'y a aucun composant caché où un comportement préoccupant pourrait se dissimuler. Chaque ligne de code qui touche vos données est disponible pour examen.

Budgie utilise la MIT License, l'une des licences open source les plus permissives disponibles. Nous avons choisi cette licence pour plusieurs raisons :

Pour les utilisateurs :

Pour la communauté :

Nous croyons que les licences restrictives sapent les avantages de confiance de l'open source. Si vous ne pouvez pas librement examiner et partager le code, la transparence est incomplète.

L'open source prospère grâce à la participation communautaire. Si vous souhaitez contribuer à Budgie, il existe de nombreuses façons de s'impliquer :

Pour les développeurs :

Pour les non-développeurs :

Pour les chercheurs en sécurité :

Visitez notre [dépôt GitHub](https://github.com/nicknisi/budgie) pour commencer.

Un projet open source est bien plus que du code public. C'est une communauté d'utilisateurs, de contributeurs et de mainteneurs travaillant ensemble vers des objectifs communs. La façon dont cette communauté est gouvernée est importante pour la santé à long terme et la fiabilité du projet.

Budgie suit un processus décisionnel transparent :

Décisions fonctionnelles :

Décisions de sécurité :

Décisions de confidentialité :

Notre feuille de route de développement est publique et régulièrement mise à jour. Vous pouvez voir :

Cette transparence vous permet de prendre des décisions éclairées sur l'adéquation de Budgie à vos besoins. Si une fonctionnalité prévue vous préoccupe, vous pouvez exprimer ces inquiétudes avant son implémentation. Si une fonctionnalité dont vous avez besoin est manquante, vous pouvez plaider pour son ajout ou la développer vous-même.

Nous prenons les vulnérabilités de sécurité au sérieux et avons établi des processus de divulgation responsable :

Pour les chercheurs en sécurité :

Nos engagements :

Nous croyons qu'accueillir la recherche en sécurité rend Budgie plus sûr pour tous. Les chercheurs qui examinent notre code rendent un service à nous et à nos utilisateurs.

Budgie n'est pas la seule option open source pour la gestion financière. Un écosystème sain d'alternatives existe, et nous croyons qu'il est juste de les mentionner honnêtement. Différents outils conviennent à différents besoins, et le meilleur choix dépend de vos exigences spécifiques.

Actual est un outil de budget axé sur la confidentialité avec une forte approche local-first. Il propose la méthode des enveloppes budgétaires, des capacités de synchronisation bancaire, et des options auto-hébergées et cloud. Si vous préférez le budget par enveloppes et souhaitez une expérience orientée bureau, Actual mérite d'être considéré.

Firefly III est un gestionnaire complet de finances personnelles conçu pour l'auto-hébergement. Il offre un suivi détaillé des transactions, des fonctionnalités de budget et des rapports étendus. Si vous êtes à l'aise avec la gestion de votre propre infrastructure serveur et souhaitez un contrôle maximal, Firefly III offre de puissantes capacités.

GnuCash est un vétéran des logiciels financiers open source, offrant la comptabilité en partie double adaptée aux particuliers et aux petites entreprises. Si vous avez besoin de fonctionnalités de niveau comptable comme la facturation et le suivi des dépenses professionnelles, la base de code mature de GnuCash bénéficie de décennies de développement.

Budgie se concentre spécifiquement sur le suivi des dépenses mobile-first et offline-first. Nos priorités sont :

Nous pensons qu'il y a de la place dans l'écosystème pour tous ces outils. Les utilisateurs bénéficient lorsqu'ils ont le choix, et la compétition entre projets open source stimule l'innovation tout en maintenant les avantages de confiance de la transparence.

Le logiciel open source n'est pas automatiquement plus sécurisé, mais il permet une meilleure sécurité grâce à la transparence. Lorsque le code est public, les failles de sécurité peuvent être trouvées et corrigées par quiconque possède l'expertise, pas uniquement par les développeurs originaux. Cet examen distribué détecte généralement les problèmes plus rapidement que les seules équipes de sécurité internes. Cependant, les avantages en matière de sécurité ne se concrétisent que lorsque la communauté examine effectivement le code, ce qui signifie que les projets actifs et bien maintenus sont plus susceptibles d'être sécurisés que les projets abandonnés.

C'est une préoccupation courante, mais la recherche en sécurité montre constamment que l'obscurité offre une protection faible. Les attaquants déterminés peuvent effectuer de la rétro-ingénierie sur les applications à code fermé, trouver des vulnérabilités par fuzzing et sondage, ou exploiter les mêmes bugs que les développeurs internes ont manqués. Pendant ce temps, les chercheurs en sécurité légitimes sont empêchés d'aider. L'open source suppose que les adversaires étudieront le code et conçoit une sécurité qui fonctionne malgré tout. Cela produit des systèmes plus robustes que d'espérer que les attaquants ne regarderont pas de trop près.

C'est une préoccupation légitime connue sous le nom de « vérification de build ». Budgie utilise des builds reproductibles lorsque c'est possible, permettant à quiconque de vérifier que l'application publiée correspond au code source. Pour les applications mobiles, une confiance supplémentaire est nécessaire dans la distribution via les stores, mais le code open source garantit que vous pouvez compiler l'application vous-même si vous souhaitez une vérification maximale. Nous fournissons également des sommes de contrôle pour les versions afin que vous puissiez vérifier l'intégrité du téléchargement.

L'un des principaux avantages de l'architecture open source et offline-first est la souveraineté des données. Vos données sont stockées localement sur votre appareil, pas enfermées dans le cloud d'une entreprise qui pourrait disparaître. Si le développement de Budgie s'arrêtait demain, vos données seraient toujours sur votre téléphone, et le code open source permettrait à quiconque de poursuivre le développement ou de créer des outils d'exportation. Vous n'êtes jamais enfermé.

Non. Bien que n'importe qui puisse proposer des modifications au code, vous contrôlez quelle version vous utilisez. Les mises à jour ne s'installent que lorsque vous choisissez de mettre à jour l'application. Si une version particulière vous préoccupe, vous pouvez examiner les changements avant de mettre à jour ou même compiler votre propre version à partir du code source. La nature ouverte du code signifie que les changements sont visibles et examinables, vous donnant en réalité plus de contrôle, pas moins.

Budgie est gratuit avec des fonctionnalités premium optionnelles pour les utilisateurs qui souhaitent des capacités supplémentaires. Notre modèle économique repose sur les utilisateurs qui trouvent suffisamment de valeur dans le produit pour soutenir son développement, et non sur la monétisation des données utilisateur. La nature open source soutient en fait ce modèle, car les utilisateurs peuvent avoir confiance que leurs données ne sont pas vendues, ce qui les rend plus disposés à payer pour les fonctionnalités premium. Transparence et modèle économique durable peuvent coexister.

Les logiciels financiers qui respectent votre vie privée ne devraient pas exiger une confiance aveugle. Lorsque vous choisissez une application de budget open source, vous choisissez une sécurité vérifiable plutôt que des promesses marketing. Vous choisissez la surveillance communautaire plutôt que l'opacité des entreprises. Vous choisissez de faire confiance aux preuves plutôt qu'aux affirmations.

Budgie incarne cette approche transparente. Chaque ligne de code est publique. Chaque décision est documentée. Chaque affirmation est vérifiable. Nous ne vous demandons pas de nous faire confiance parce que nous le disons. Nous vous demandons de nous faire confiance parce que vous pouvez voir exactement ce que nous faisons.

Vos données financières méritent ce niveau de transparence. Les schémas de vos dépenses révèlent des détails intimes sur votre vie, et vous avez tout à fait le droit de savoir exactement comment ces informations sont traitées. Le budget open source rend cette connaissance possible.

Prêt à découvrir un suivi financier fondé sur la transparence ? Explorez notre [code open source](/#open-source), découvrez nos [pratiques de sécurité](/#security) et [rejoignez la liste d'attente](/#waitlist) pour être parmi les premiers à utiliser Budgie. Votre argent. Vos données. Votre capacité à vérifier chacune de nos affirmations.

2025-02-10

Une analyse technique approfondie de l'architecture offline-first de Budgie, expliquant comment SQLite, le chiffrement AES-256 et la synchronisation entre appareils assurent la confidentialite totale de vos donnees financieres.

Lire l'article→2025-01-29

Explorez le mouvement local-first, les CRDTs, les moteurs de synchronisation et pourquoi les développeurs choisissent l'architecture offline-first pour les applications sensibles à la vie privée.

Lire l'article→Rejoignez la liste d'attente Budgie et soyez parmi les premiers à découvrir un suivi de dépenses véritablement privé.

Rejoindre la liste d'attente