Warum Cloud-Budget-Apps ein Alptraum für die Privatsphäre sind

Entdecken Sie die versteckten Datenschutzrisiken cloudbasierter Budget-Apps und erfahren Sie, warum Offline-First-Architektur die sicherere Alternative für Ihre Finanzdaten ist.

Entdecken Sie die versteckten Datenschutzrisiken cloudbasierter Budget-Apps und erfahren Sie, warum Offline-First-Architektur die sicherere Alternative für Ihre Finanzdaten ist.

Sie verfolgen jeden Kaffee, jedes Abonnement, jede Gehaltszahlung. Ihre Budget-App weiß mehr über Ihr Leben als Ihre engsten Freunde. Sie weiß, wo Sie essen, was Sie kaufen, wann Sie bezahlt werden und wie hoch Ihre Schulden sind. Nun bedenken Sie Folgendes: Diese Daten liegen auf Servern, die Sie nicht kontrollieren, verwaltet von Unternehmen, deren primäres Geschäftsmodell auf der Monetarisierung von Nutzerdaten basiert.

Dies ist keine hypothetische Risikobewertung. Dies ist die Realität cloudbasierter Finanz-Apps im Jahr 2025.

Der Markt für persönliche Finanz-Apps ist explodiert. Mint, YNAB, Copilot, Monarch Money, Lunch Money und Dutzende weitere versprechen, Ihnen bei der Verwaltung Ihres Geldes zu helfen. Die meisten bieten kostenlose Stufen oder günstige monatliche Abonnements, die für den gebotenen Wert angemessen erscheinen.

Hier ist die erste Frage, die jeder IT-Fachmann stellen sollte: Wie verdient ein Unternehmen Geld, das einen kostenlosen Service anbietet, der erhebliche Infrastruktur, Entwicklungsressourcen und regulatorische Compliance erfordert?

Die Antwort variiert je nach Unternehmen, aber die Muster sind konsistent:

Keines dieser Erlösmodelle funktioniert ohne das Sammeln, Analysieren und Aufbewahren Ihrer Finanzdaten. Ihre Transaktionshistorie ist nicht nur eine Funktion des Produkts. Sie ist das Produkt.

Wenn Sie ein Bankkonto mit einer cloudbasierten Budget-App verbinden, erstellt Ihre einzelne Bankverbindung Kopien Ihrer Daten über mehrere Systeme hinweg, jedes mit unterschiedlichen Sicherheitsstandards, Aufbewahrungsrichtlinien und Zugriffskontrollen. Ihre Daten fließen von Ihrem Bankkonto über einen Datenaggregator wie Plaid, Yodlee, MX oder Finicity in das Datenwarehouse des Aggregators und dann in das Backend der Budget-App. Von dort können sie in Analysepipelines, ML/KI-Trainingsdaten und Drittanbieter-Analysedienste einfließen. Die Angriffsfläche ist nicht Ihre Bank. Es ist jedes System in dieser Kette.

Das Verständnis der technischen Mechanismen der Datenerfassung offenbart, warum cloudbasierte Finanz-Apps inhärente Datenschutzrisiken bergen.

Plaid dominiert den Markt für die Aggregation von Finanzdaten. Wenn Sie einen Login-Bildschirm Ihrer Bank innerhalb einer Budget-App sehen, steckt meist Plaid dahinter. Hier ist, was Plaid sammelt:

Die Datenschutzrichtlinie von Plaid besagt ausdrücklich, dass sie diese Daten aufbewahren und für Produktverbesserung, Analysen und die Entwicklung neuer Dienste nutzen dürfen. Wenn Sie Ihre Bank über Plaid verbinden, teilen Sie Daten nicht nur mit der Budget-App. Sie teilen sie mit Plaid, das als separater Datenverantwortlicher agiert.

Im Jahr 2022 einigte sich Plaid in einem Vergleich einer Sammelklage über 58 Millionen Dollar wegen Vorwürfen, mehr Daten gesammelt zu haben, als die Nutzer autorisiert hatten, und sie länger als nötig aufbewahrt zu haben. Der Vergleich umfasste Behauptungen, dass Plaid Anmeldedaten über Oberflächen erlangte, die wie Bank-Loginseiten aussahen, sodass Nutzer glaubten, sie würden sich direkt bei ihrer Bank anmelden.

Vor der API-basierten Aggregation nutzten Apps Screen Scraping: automatisierte Systeme, die sich mit Ihren Zugangsdaten bei Ihrer Bank anmelden und das HTML Ihrer Kontoseiten parsen. Diese Methode wird noch verwendet, wenn Banken keinen API-Zugang unterstützen.

Die Sicherheitsimplikationen sind schwerwiegend:

Screen Scraping bedeutet, dass ein Dritter alles tun kann, was Sie in Ihrem Bankkonto tun können. Sie entscheiden sich dagegen, aber die technische Fähigkeit besteht.

Open-Banking-Regulierungen in der EU und Großbritannien sowie freiwillige API-Programme von US-Banken ermöglichen einen kontrollierteren Datenaustausch. Apps fordern spezifische Zugriffsumfänge an, und Sie autorisieren über die Oberfläche Ihrer Bank.

Dies ist sicherer als Screen Scraping, aber Datenschutzbedenken bleiben:

Dies ist nicht theoretisch. Finanz-Apps wurden gehackt, und Nutzerdaten wurden offengelegt.

Im Dezember 2023 kündigte Intuit die Einstellung von Mint nach 17 Jahren an. Die Nutzer erhielten 90 Tage, um ihre Daten zu exportieren, bevor sie gelöscht wurden. Dies wirft mehrere Bedenken auf:

Wenn ein Unternehmen schließt, verschwinden die Daten nicht unbedingt. Sie werden oft zu einem Vermögenswert, der an das übernehmende Unternehmen verkauft oder in Archiven mit unklaren Zugriffsrichtlinien aufbewahrt wird.

Block, die Muttergesellschaft von Cash App, gab bekannt, dass ein ehemaliger Mitarbeiter interne Berichte mit Kundendaten von über 8 Millionen Nutzern heruntergeladen hatte. Die Datenpanne umfasste:

Diese Datenpanne veranschaulicht das Insider-Bedrohungsrisiko. Kein externer Hacker war beteiligt. Ein Mitarbeiter mit legitimem Zugriff entschied sich, Daten zu exfiltrieren. Cloud-Systeme mit zentralisierten Datenspeichern sind von Natur aus anfällig für diesen Angriffsvektor.

Ueber den Vergleich von 2022 hinaus steht Plaid unter ständiger Beobachtung:

Wenn Sie sich über Plaid verbinden, gehen Sie eine Beziehung mit Plaid ein, nicht nur mit der App. Plaids Geschäftsinteressen stimmen möglicherweise nicht mit Ihren Datenschutzpräferenzen überein.

Envestnet Yodlee, ein weiterer großer Datenaggregator, sah sich einer FTC-Klage wegen des angeblichen Verkaufs detaillierter Finanzdaten gegenüber, die zur Identifizierung von Einzelpersonen verwendet werden konnten. Die Daten enthielten Informationen auf Transaktionsebene, die in Kombination mit anderen Datenquellen ein detailliertes Verbraucherprofiling ermoaglichten.

Der Lebenszyklus Ihrer Finanzdaten reicht weit über Ihre aktive Nutzung einer App hinaus.

Wenn ein Fintech-Unternehmen übernommen wird, sind Nutzerdaten typischerweise der wertvollste Vermögenswert. Bedenken Sie, was passiert:

Sie haben der Datenschutzrichtlinie eines Unternehmens zugestimmt. Nach der Uebernahme kontrolliert ein anderes Unternehmen mit anderen Richtlinien Ihre Daten. Die rechtliche Grundlage dafür ist meist tief in den ursprünglichen Nutzungsbedingungen vergraben.

Wenn Unternehmen scheitern, variiert der Umgang mit Daten:

Fintech-Unternehmen operieren auf einem volatilen Markt. Die App, der Sie heute vertrauen, existiert vielleicht in zwei Jahren nicht mehr.

Selbst wenn Sie Ihr Konto bei einer Budget-App löschen, kann der Aggregator (Plaid, Yodlee usw.) Ihre Daten behalten. Sie haben eine Beziehung zur App und eine separate Beziehung zum Aggregator. Das Löschen der einen beeinflusst nicht unbedingt die andere.

Um sich vollständig zu trennen, müssen Sie:

Die meisten Nutzer führen Schritt 3 oder 4 nie durch.

Plaid verdient eine fokussierte Analyse aufgrund seiner Marktdominanz. Ueber 12.000 Apps nutzen Plaid und verbinden sich mit mehr als 12.000 Finanzinstituten. Wenn Sie Fintech-Produkte nutzen, haben Sie mit ziemlicher Sicherheit Daten in Plaids Systemen.

Wenn Sie sich über Plaid verbinden, funktioniert der Einwilligungsablauf folgendermaßen:

Die Einwilligung, die Sie der App erteilen, beschränkt nicht, was Plaid sammelt. Plaids Systeme ziehen umfassende Daten, und die App fordert Teilmengen über die API an. Die Differenz zwischen dem, was Plaid sammelt, und dem, was die App benötigt, verbleibt in Plaids Infrastruktur.

Plaids Datenschutzrichtlinie erlaubt die Datenaufbewahrung auch nach Ihrer Trennung:

Der letzte Punkt ist bedeutsam. Ihre Daten in aggregierter Form können in Produkte einfließen, denen Sie nie zugestimmt haben.

Plaid begann als Infrastruktur für Fintech-Apps. Es hat sich weiterentwickelt zu:

Ihre Transaktionsdaten tragen zu Produkten bei, die an Vermieter verkauft werden, die Mietanträge bewerten, an Kreditgeber, die Kreditrisiken einschätzen, und an Arbeitgeber, die Einkommensangaben überprüfen. Der Infrastrukturanbieter wurde zu einem Datenunternehmen.

Wenn Sie eine cloudbasierte Finanz-App nutzen müssen, hier ist eine technische Checkliste zur Bewertung.

Die oben beschriebenen Datenschutzprobleme haben eine gemeinsame Ursache: zentralisierte Datenspeicherung auf Servern, die Sie nicht kontrollieren. Die Offline-First-Architektur eliminiert diesen Angriffsvektor vollständig.

In einer Offline-First-Anwendung:

Der Server kann nicht gehackt werden, weil es keinen Server gibt. Mitarbeiterzugriff ist unmöglich, weil keine Mitarbeiter Zugriff auf Ihre Daten haben. Datenaggregratoren sind nicht beteiligt, weil es keine Aggregation gibt.

Offline-First bedeutet nicht, dass Sie nicht mit Banken synchronisieren können. Es bedeutet, dass die Synchronisierungsarchitektur Ihre Privatsphäre schützt. Bei herkömmlicher Cloud-Synchronisierung fließen Ihre Daten von Ihrem Gerät zu einem Cloud-Server, dann zu einem Aggregator und schließlich zur Bank, mit Datenbanken bei jedem Schritt. Bei Offline-First-Synchronisierung fließen Bankdaten über einen sicheren Proxy direkt auf Ihr Gerät und werden nur in Ihrer lokalen Datenbank gespeichert.

Mit Offline-First fließen Bankdaten direkt auf Ihr Gerät. Keine Zwischenserver speichern Ihre Transaktionen. Keine Aggregatoren bewahren Ihre Historie auf.

Die Offline-First-Architektur bringt Kompromisse mit sich:

Für Nutzer, die Privatsphäre priorisieren, sind diese Kompromisse akzeptabel. Ihre Finanzdaten sind zu sensibel, um sie Unternehmen anzuvertrauen, deren Interessen möglicherweise nicht mit Ihren übereinstimmen.

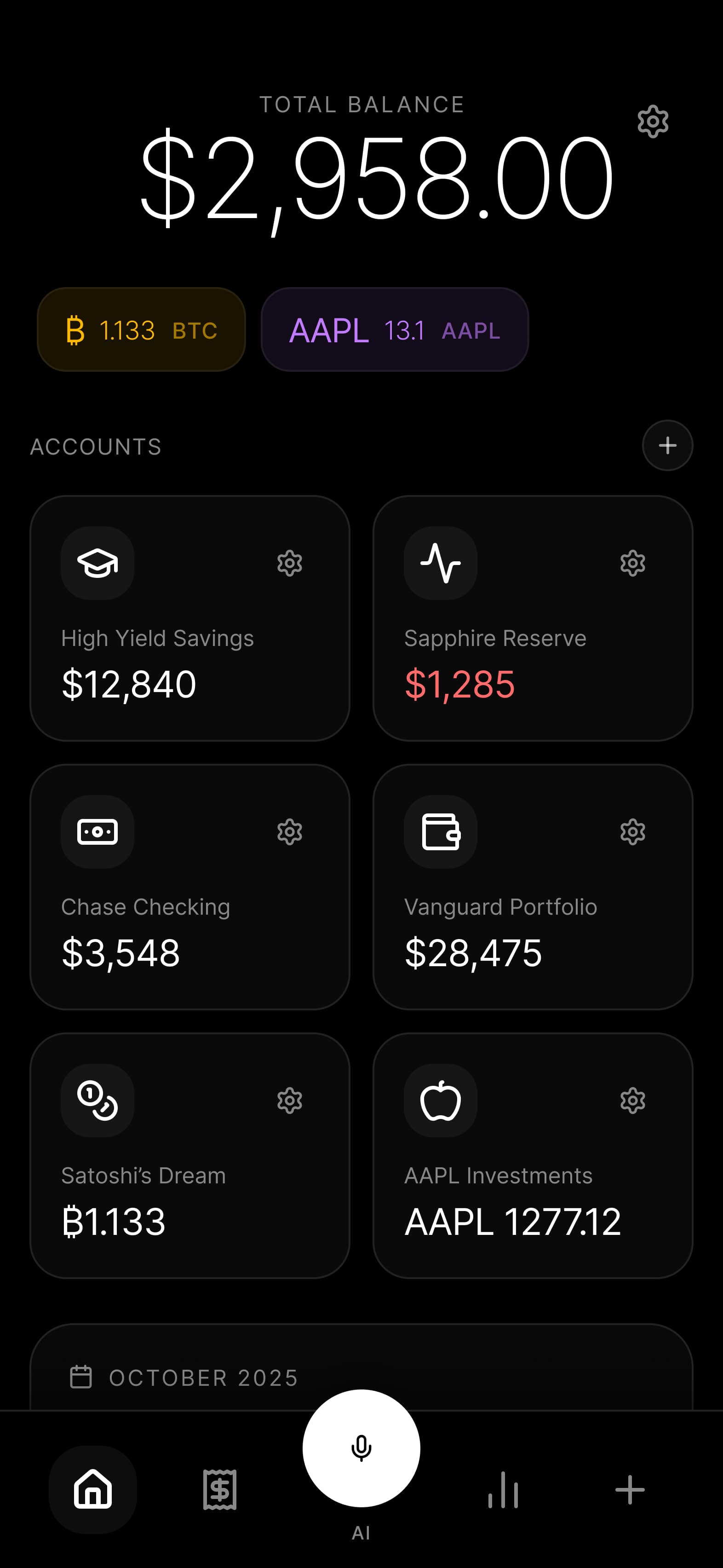

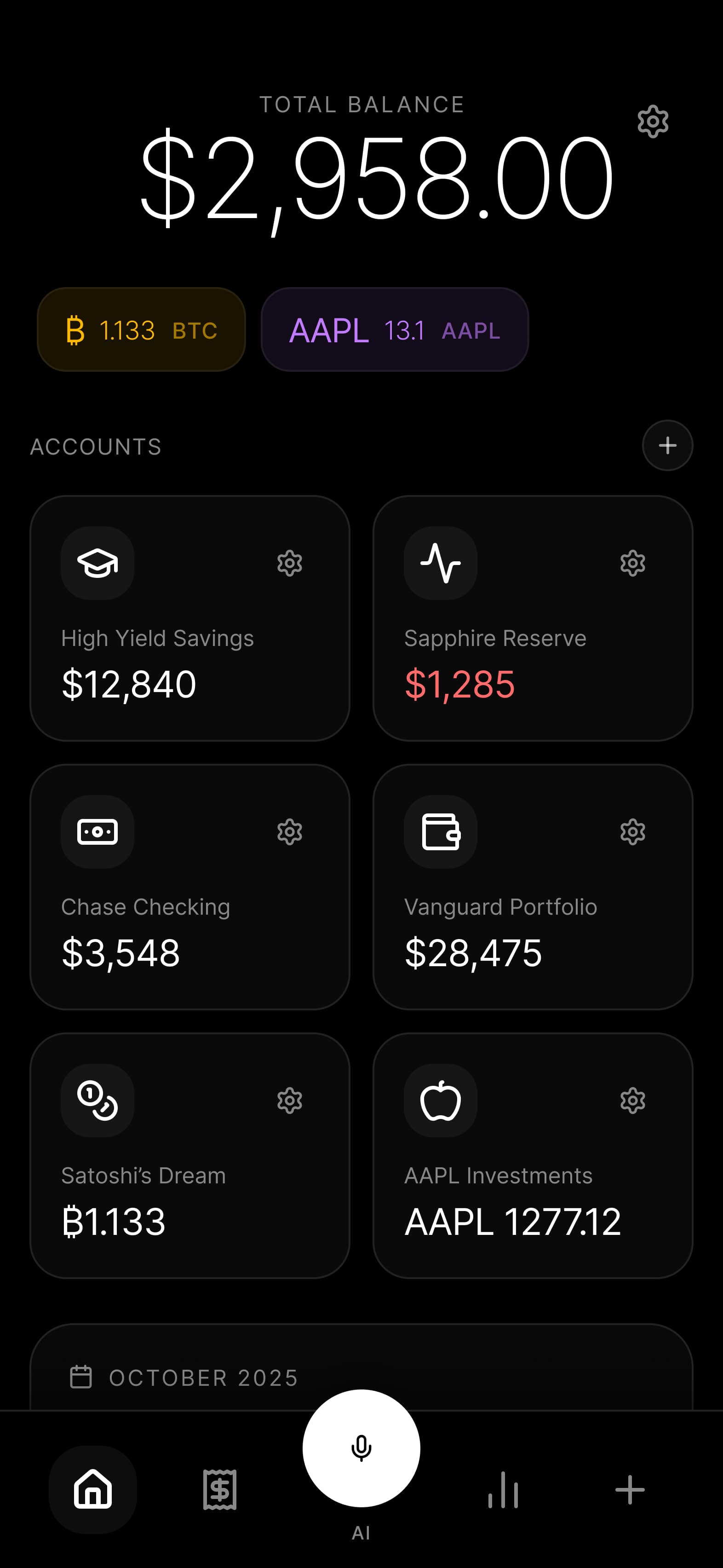

Budgie implementiert die Offline-First-Architektur ohne Kompromisse:

Die [Sicherheitsarchitektur](/#security) ist für Nutzer konzipiert, die die in diesem Artikel beschriebenen Risiken verstehen und eine Alternative suchen.

Wenn Sie derzeit cloudbasierte Finanz-Apps nutzen, hier sind konkrete Schritte zur Reduzierung Ihrer Exposition.

Ja, mit Einwilligung. Wenn Sie Nutzungsbedingungen und Datenschutzrichtlinien zustimmen, gewähren Sie typischerweise umfassende Rechte zur Datenerfassung und -weitergabe. Der rechtliche Rahmen in den meisten Rechtsgebieten erlaubt eine umfangreiche Datennutzung, wenn sie in Richtlinien offengelegt wird, die die meisten Nutzer nie lesen. Die DSGVO in Europa bietet stärkeren Schutz, einschließlich Anforderungen zur Datenminimierung, aber die Durchsetzung variiert. In den USA ist der Schutz von Finanzdaten auf einzelstaatliche Gesetze verteilt, ohne einen umfassenden Bundesstandard.

Sie können die Lösung beantragen, und nach CCPA (Kalifornien) und DSGVO (Europa) müssen Unternehmen dem nachkommen. Es gibt jedoch Ausnahmen für Compliance, Betrugsprävention und berechtigte Geschäftsinteressen, die eine Aufbewahrung rechtfertigen können. Der Prozess erfordert typischerweise die direkte Kontaktaufnahme mit jedem Aggregator, nicht nur mit der App, die Sie genutzt haben. Plaid bietet unter my.plaid.com ein Portal zum Einsehen und Verwalten von Verbindungen. Eine vollständige Überprüfung der Lösung ist schwer zu bestätigen.

Open-Banking-APIs sind deutlich sicherer als Screen Scraping. APIs bieten granulare Einwilligung, begrenzte Zugriffsumfänge und keine Weitergabe von Zugangsdaten. Datenschutzbedenken bleiben jedoch bestehen, da Aggregatoren weiterhin Daten sammeln und aufbewahren und Apps oft mehr Zugriff anfordern als nötig. Open Banking löst Sicherheitsprobleme (Diebstahl von Zugangsdaten, Session-Uebernahme), aber nicht Datenschutzprobleme (Datenaggregation, Aufbewahrung, Sekundärnutzung).

Echte Ende-zu-Ende-Verschlüsselung würde den Anbieter daran hindern, auf Ihre Daten zuzugreifen, aber die meisten Cloud-Budget-Apps, die Verschlüsselung beanspruchen, verwenden Verschlüsselung während der Uebertragung und im Ruhezustand, nicht Ende-zu-Ende. Sie können weiterhin auf Ihre Daten zugreifen, weil sie die Schlüssel besitzen. Apps mit echter Ende-zu-Ende-Verschlüsselung verlieren Funktionalität (serverseitige Kategorisierung, Webzugriff, gemeinsame Budgets), die die meisten Cloud-Apps anbieten, was darauf hindeutet, dass ihre Verschlüsselungsaussagen möglicherweise nicht alle Daten abdecken.

Alte Konten löschen: Löschen Sie nach der Migration vollständig die Konten bei Cloud-Apps und widerrufen Sie den Zugriff der Aggregatoren

Mit Ihren Daten passiert nichts, weil Budgie Ihre Daten nicht hat. Alles wird lokal auf Ihrem Gerät gespeichert. Wenn Budgie als Unternehmen aufhören würde zu existieren, würde Ihre App weiterhin mit all Ihren Daten funktionieren. Sie können Daten jederzeit in Standardformaten exportieren. Es gibt keinen Server, der abgeschaltet werden müsste, keine Migration, über die Sie sich Sorgen machen müssten, keine Uebernahme, die den Umgang mit Daten ändern könnte. Ihre Daten bleiben dauerhaft Ihre.

Cloud-Budget-Apps lösen ein echtes Problem, aber sie lösen es auf eine Weise, die neue Probleme schafft. Die Bequemlichkeit des automatischen Transaktionsimports, der KI-Kategorisierung und der gerätübergreifenden Synchronisation geht auf Kosten Ihrer finanziellen Privatsphäre.

Für IT-Fachleute, die diese Kompromisse verstehen, bietet die Offline-First-Architektur einen Weg nach vorn. Ihre Finanzdaten verdienen die gleiche Sicherheitshaltung, die Sie auf Produktionszugangsdaten oder Kundendaten anwenden würden.

Bereit, die Kontrolle über Ihre Finanzdaten zu übernehmen? [Treten Sie der Budgie-Warteliste bei](/#waitlist) und erleben Sie wirklich privates Ausgabentracking.

2025-02-10

Ein technischer Tiefgang in Budgies Offline-First-Architektur: Wie SQLite, AES-256-Verschlüsselung und Gerät-zu-Gerät-Synchronisierung Ihre Finanzdaten vollständig privat halten.

Artikel lesen→2025-11-06

Erfahren Sie, warum Offline-First-Architektur der einzig wirklich private Ansatz für Finanz-Apps ist. Lernen Sie über Datenrisiken, Privacy by Design und wie Budgie Ihre Finanzen schützt.

Artikel lesen→Treten Sie der Budgie-Warteliste bei und erleben Sie als Erste wirklich private Ausgabenverfolgung.

Warteliste beitreten